算法难度:⭐⭐

爆破难度:⭐

不建议练习

信息收集

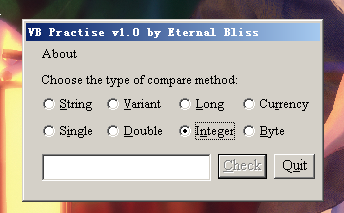

运行情况:

8种对比方法:

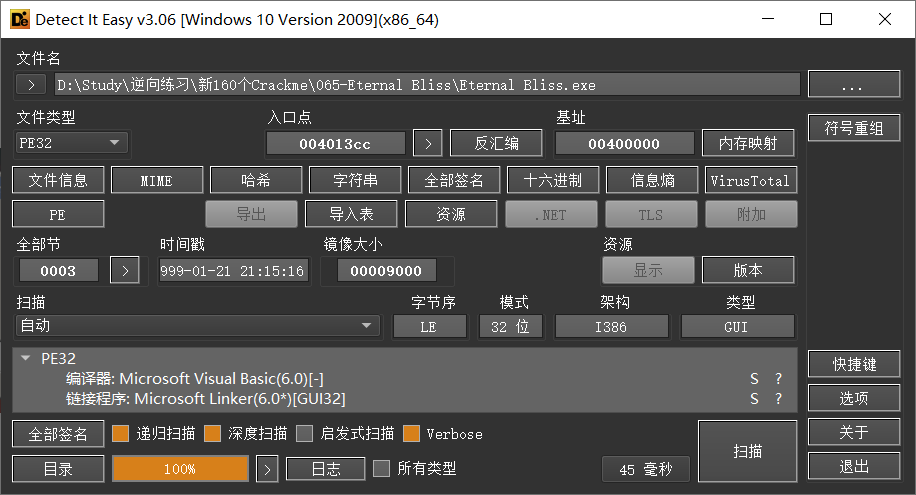

查壳与脱壳:

调试分析

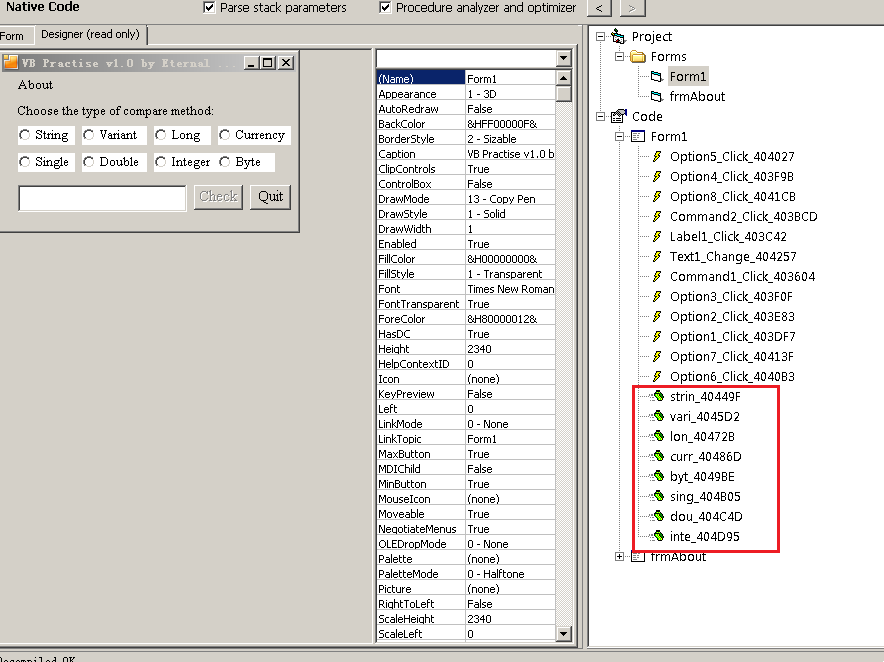

VB程序就用VBDecompiler了,可以看到,8个按钮对应8个事件,下面红框住的分别是8个处理函数

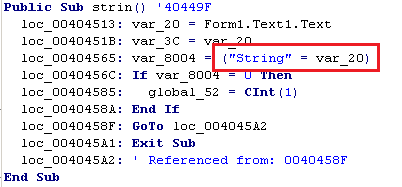

**String类型:**硬编码String

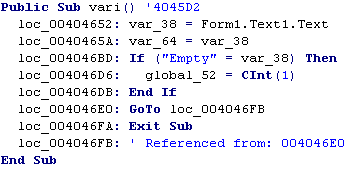

**Variant类型:**硬编码Empty

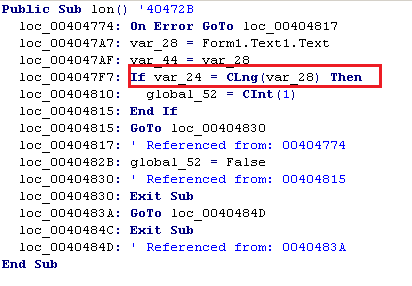

**Long类型:**硬编码2,895,790这里var_24的值需要在反汇编里找,这里没显示出来

loc_00404779: mov var_24, 002C2FAEh

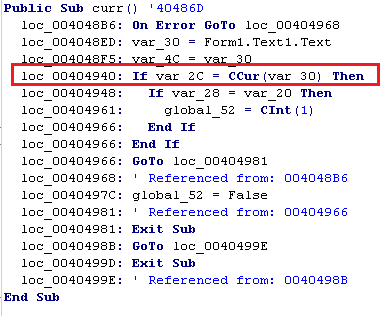

**Currency类型:**依然是硬编码,这是个货币类型,所以需要按照约定打小数点:13579.2468

loc_004048BB: mov var_2C, 08180754h

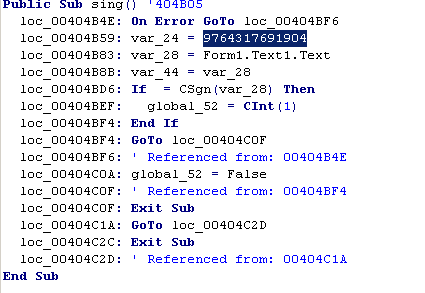

Single类型:硬编码:9764317691904

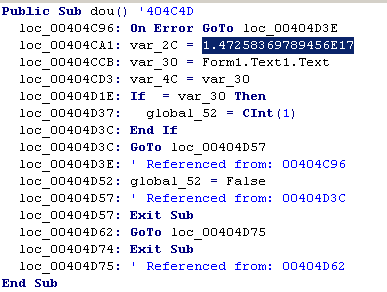

Double类型:硬编码1.47258369789456E17

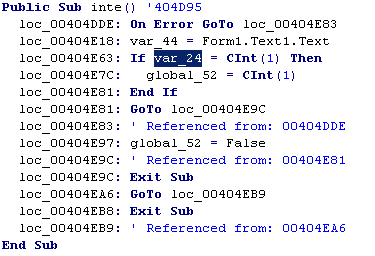

Integer类型:硬编码23535

loc_00404DE3: mov var_24, 5BEFh

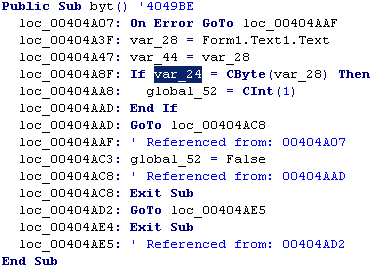

Byte类型:硬编码239

loc_00404A0C: mov cx, 00EFh

loc_00404A10: call 00401328h ; __vbaUI1I2

loc_00404A15: mov var_24, al

总结

最无聊的cm,没有之一