前言

接下来打算花点时间去初探Ring0漏洞利用的世界,看看内核的世界,这里基于实验环境HEVD进行学习实验,主要内容是Ring0下的各种类型的漏洞的示例,以及针对各种漏洞的利用方法

环境准备:

- 虚拟机:Windows 7 sp1 x86

- 物理机:Windows 10 + Windbg Preview + VS2019 + WDK

- 软件:HEVD3.0(参考资料[2])

配置双机调试

安装好虚拟机,关机,设置虚拟机:

-

移除打印机

-

添加串行端口,设置如图:

开启虚拟机,以管理员运行cmd,执行如下命令启动调试模式:

bcdedit /dbgsettings serial baudrate:115200 debugport:1

bcdedit /copy {current} /d DebugEntry

bcdedit /displayorder {current} {ID}

bcdedit /debug {ID} ON

Win7x86可直接加载驱动服务安装启动(Win7 x64和Win10新增了强制驱动签名)

成功后,可重启用windbg进行双机调试了

安装HEVD驱动

编译驱动:

- 运行

Build_HEVD_Vulnerable_x86.bat(Windows7 x86) - 运行

Build_HEVD_Vulnerable_x64.bat(Windows10 x64)

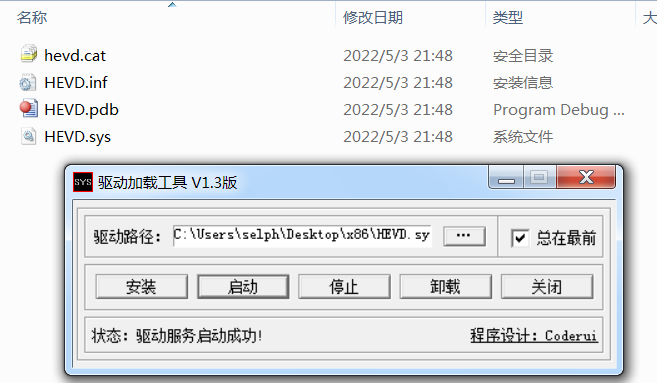

安装驱动:

windbg配置符号路径,检查符号信息:

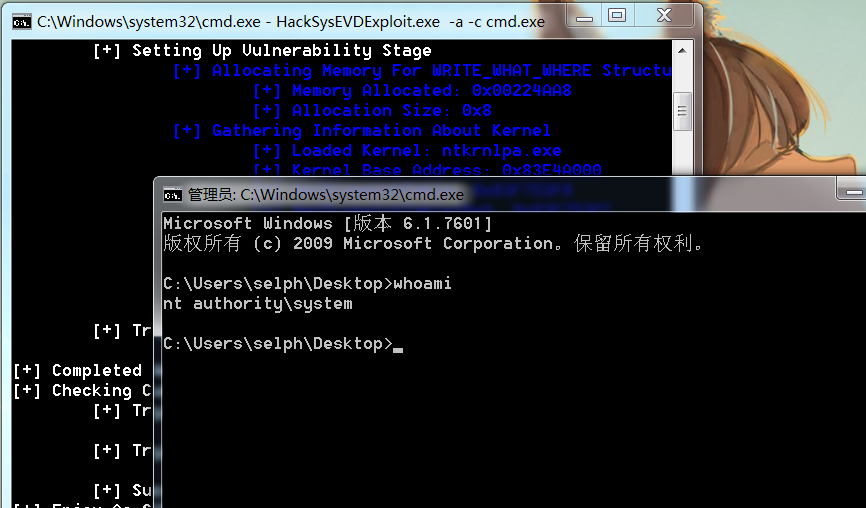

验证驱动模块是否安装成功,编译官方exp进行提权测试: